Mfkey64 是分析 MIFARE Classic 标签密钥的强大工具。在本教程中,我们将讨论 Mfkey64、其工作原理、源代码、如何使用 PN532Killer 获取 Mfkey64 数据,以及如何在 Windows 软件上解码数据。

什么是 MFKey64?

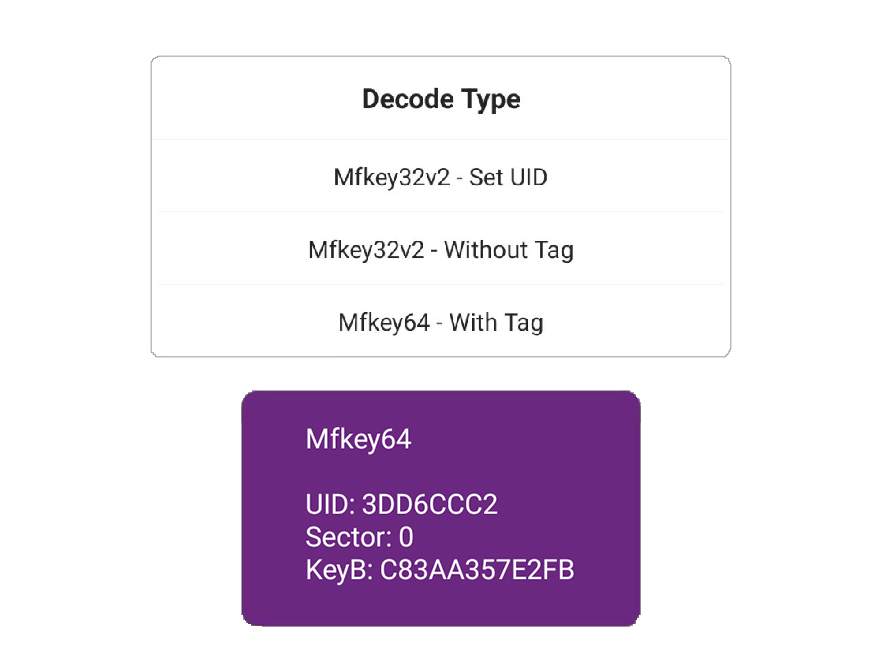

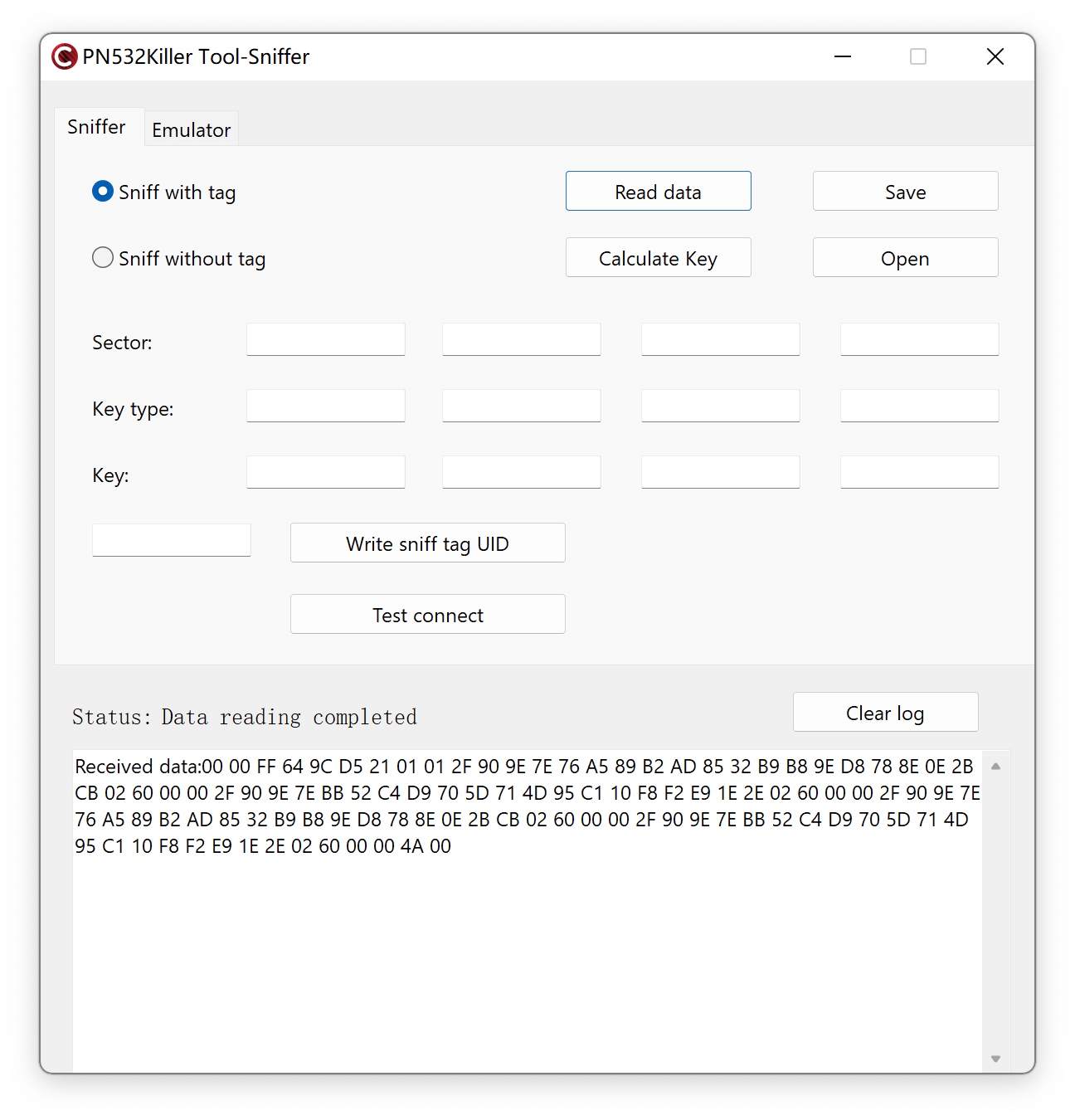

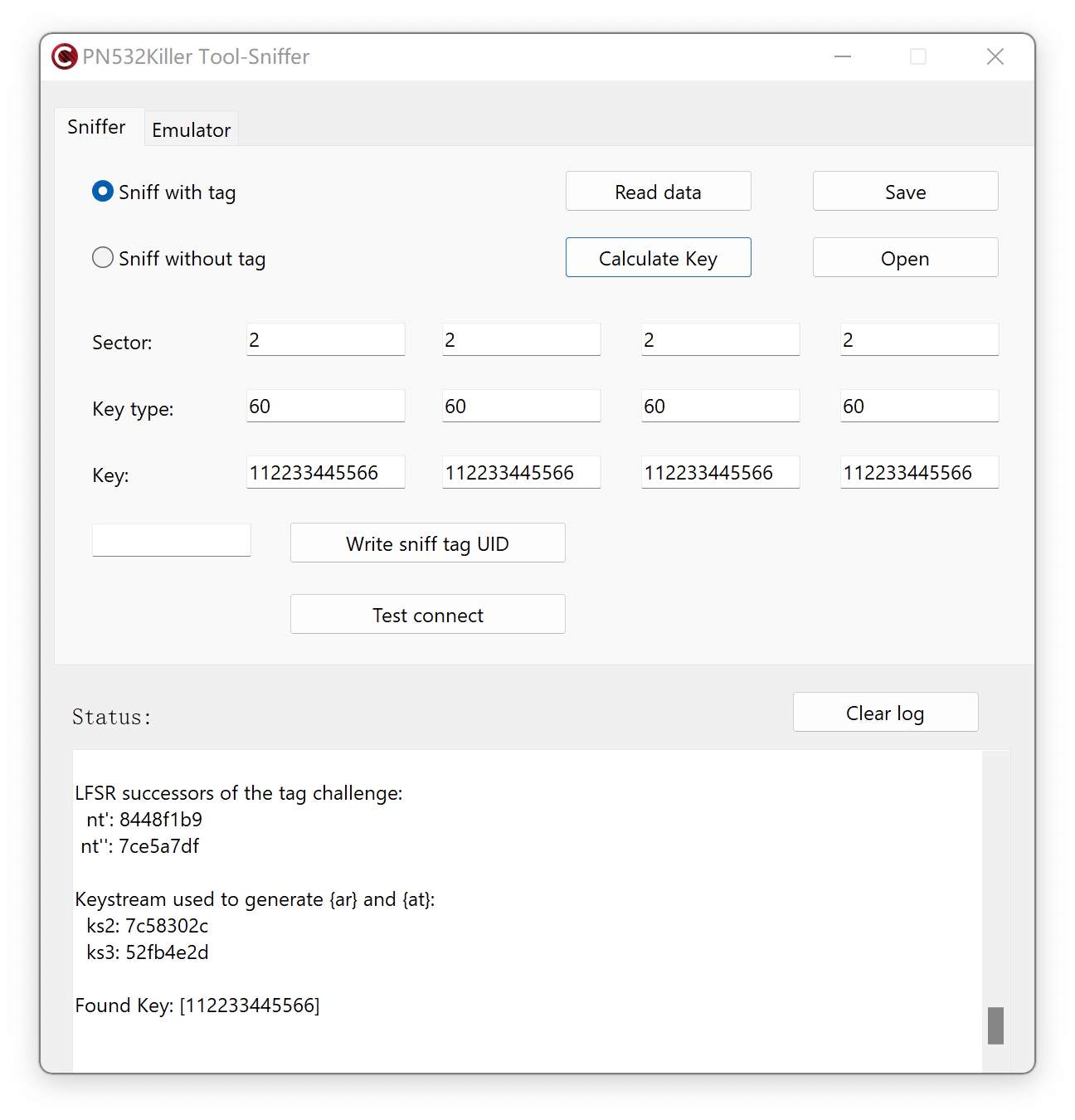

Mfkey64 是一款开源软件工具,用于查找 MIFARE Classic 标签的密钥。它在标签和读卡器之间的一个完整的 64 位密钥流验证中工作。我们还将 Mfkey64 命名为 “带标签嗅探”,这意味着在嗅探验证日志时,必须将 PN532Killer 和标签放在一起,靠近读卡器。

视频教程

检测 MFKey64 的步骤

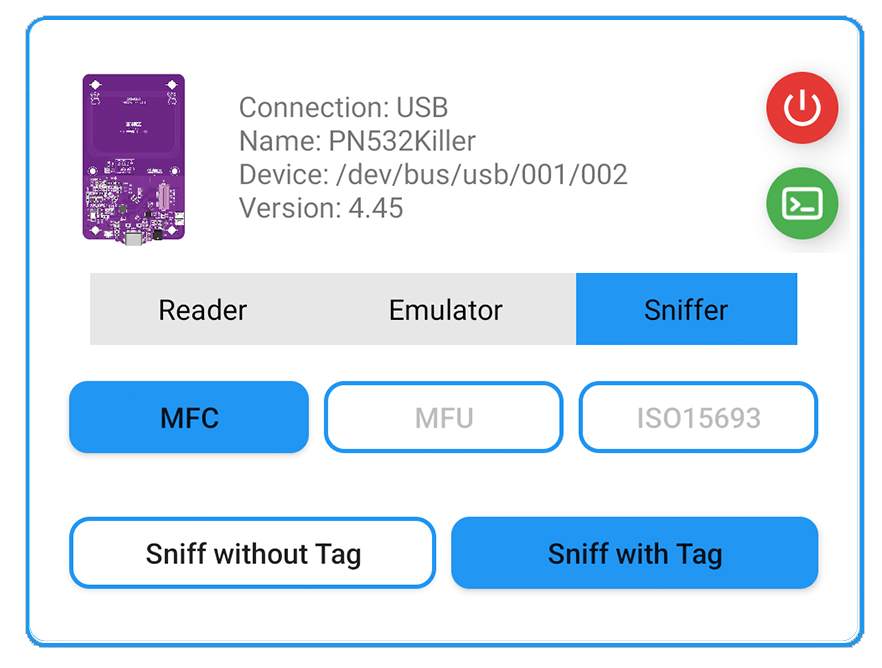

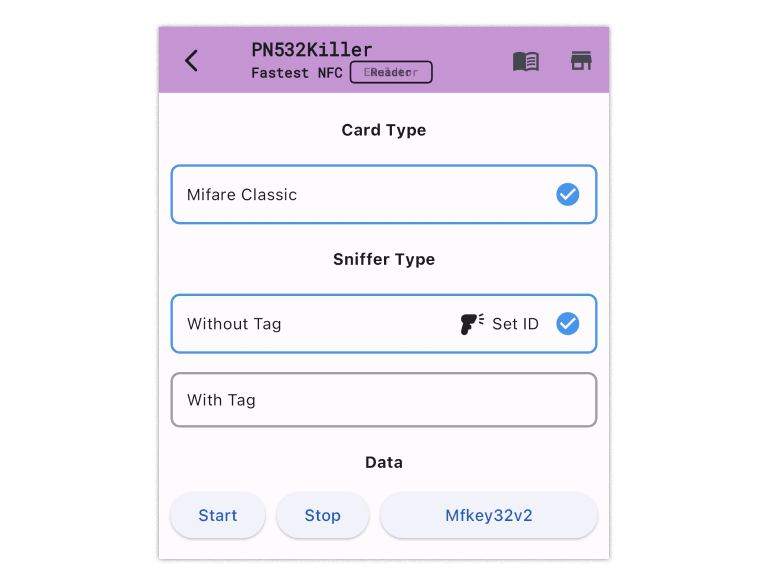

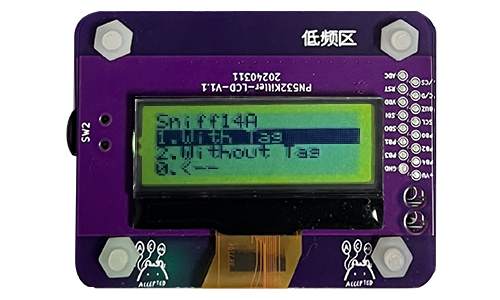

步骤 1:选择带有标签的 Sniff14A

步骤 2:进入 Sniff14A + 标记模式

步骤 3:将标签和 PN532Killer 靠近读取器。

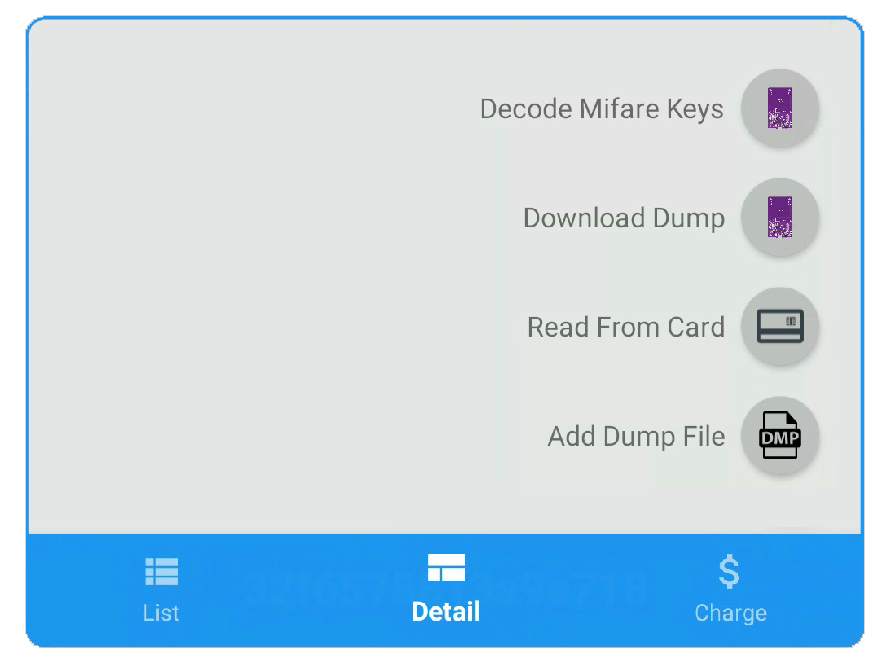

如何检查是否检测到 MFKey64 日志?

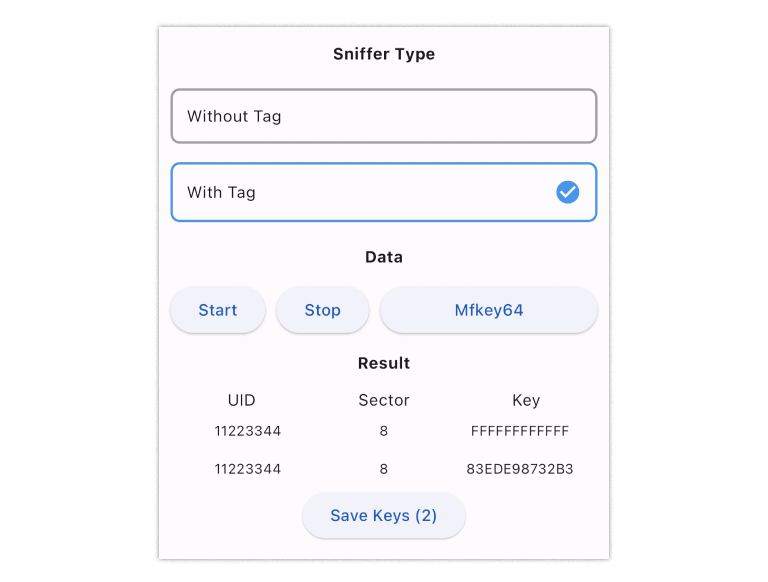

嗅探几次后,屏幕上的数字将变为 04,这意味着 Mfkey64 日志已被嗅探。

请确保使用标签模式退出 Sniff14A 以保存 Mfkey64 日志。

除了在 LCD 扩展板上显示文本外,PN532Killer 板上的 Red 和 Green LED 灯都将持续亮起。您可以在 MTools App 或 MTools BLE App 中用标签模式退出 Sniff14a。